Pulse

Monitor en tiempo real de Proxmox VE, Proxmox Backup Server e infraestructura Docker con alertas y webhooks. Monitoriza la infraestructura híbrida de Proxmox y Docker desde un único panel. Recibe alertas instantáneas cuando los nodos fallan, los contenedores presentan problemas, las copias de seguridad fallan o el almacenamiento se llena. Compatible con correo electrónico, Discord, Slack, Telegram y más.

Enlaces

Pulse/README.md at main · rcourtman/Pulse · GitHub

Requisitos

- Docker instalado

- Portainer instalado

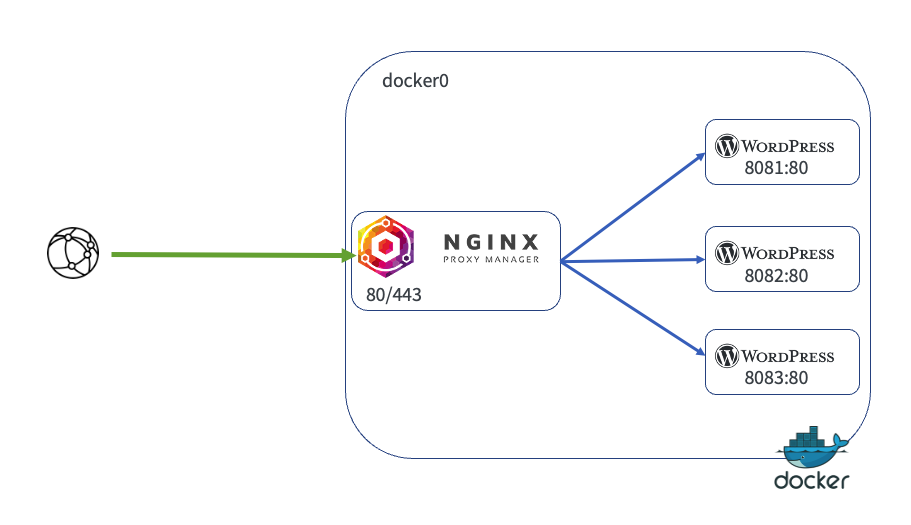

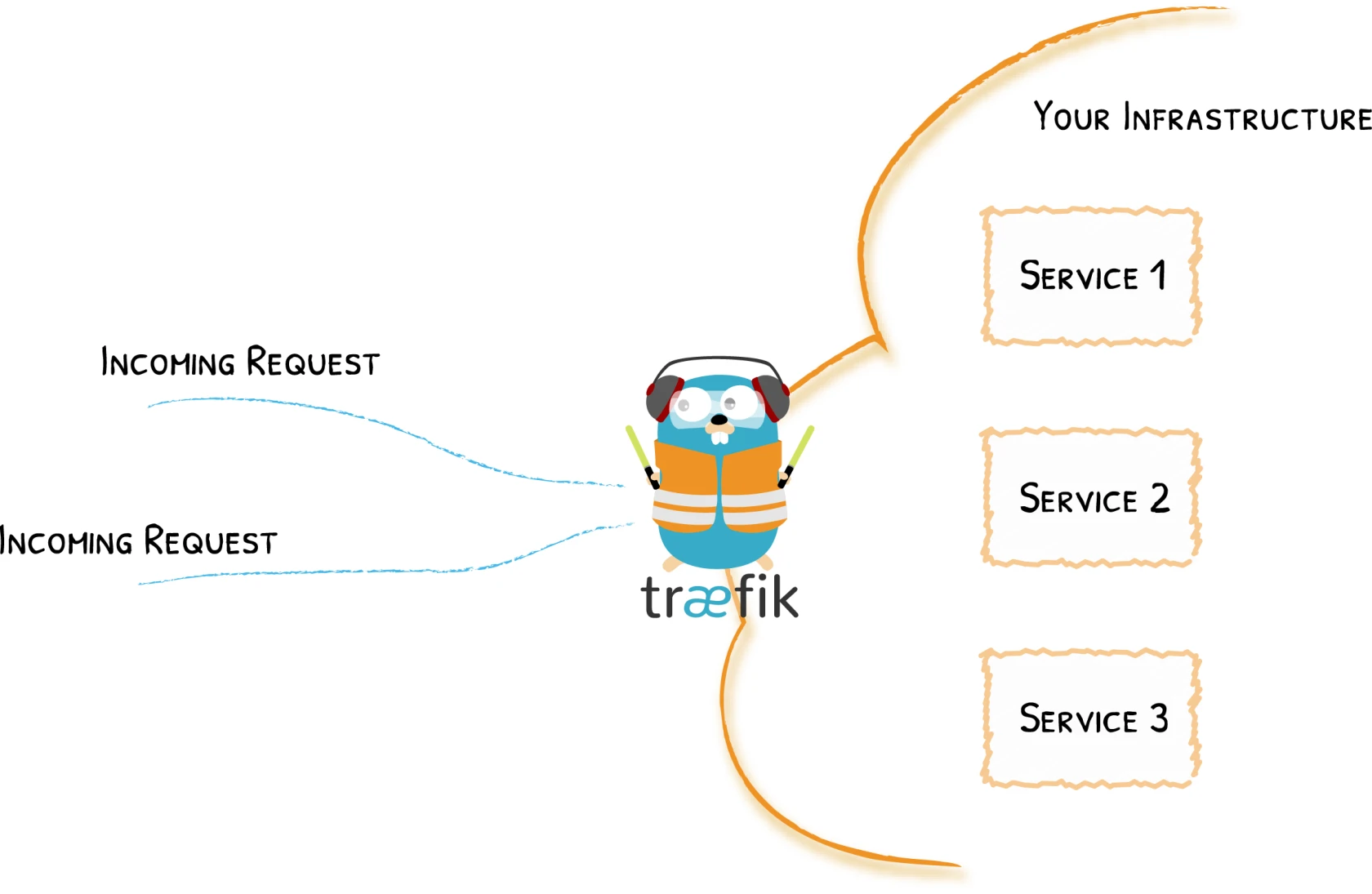

- Proxy Inverso Traefik o NGINX Proxy Manager. Opcional pero recomendado

Repositorio

https://github.com/rcourtman/Pulse

Portainer

Add a new stack – Portainer Documentation

Web editor

En Portainer «Stack» agregamos nuevo usando el editor WEB pegando el contenido del fichero «docker-compose.yml» y el contenido del fichero de variables

docker-compose

services:

pulse:

image: rcourtman/pulse:latest

container_name: pulse

restart: unless-stopped

ports:

- 7655:7655

volumes:

- data:/data

networks:

- proxy

volumes:

data:

networks:

proxy:

external: trueEn este punto ya puedes ir a http://my.docker.ip.address:7665

Publicando detrás de un proxy

Crear registro DNS

En el proveedor que aloja el servidor DNS público, crear un registro DNS que resuelva la IP pública que llega al Proxy hacia un nombre del estilo "host.domain.com"

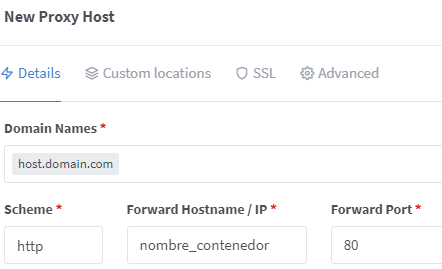

NGINX proxy

Para publicar el contenedor detrás de NGINX proxy, como el stack está en la red proxy solo deberás crear un nuevo host

Crear un nuevo "proxy host"

Añade un nuevo proxy host con el nombre de dominio creado en el paso anterior redirigido hacia el nombre del contenedor y el puerto que use:

Traefik

Para publicar el contenedor detrás del proxy Traefik, deberás añadir al fichero docker-compose.yaml las siguientes etiquetas al servicio pulse

labels:

- traefik.enable=true

- traefik.http.routers.pulse.rule=Host(`pulse.dominio.com`)

- traefik.http.routers.pulse.tls=true

- traefik.http.routers.pulse.tls.certresolver=letsencrypt

- traefik.http.services.pulse.loadbalancer.server.port=7655Solo IPs Privadas

Para permitir el acceso solo desde redes privadas, modifica en la sección de «labels» del fichero docker-compose.yml, para añadir la siguiente linea y configurar el «middleware» «privateIPs@file»

- traefik.http.routers.pulse.middlewares=privateIPs@fileSSO

Microsoft EntraID

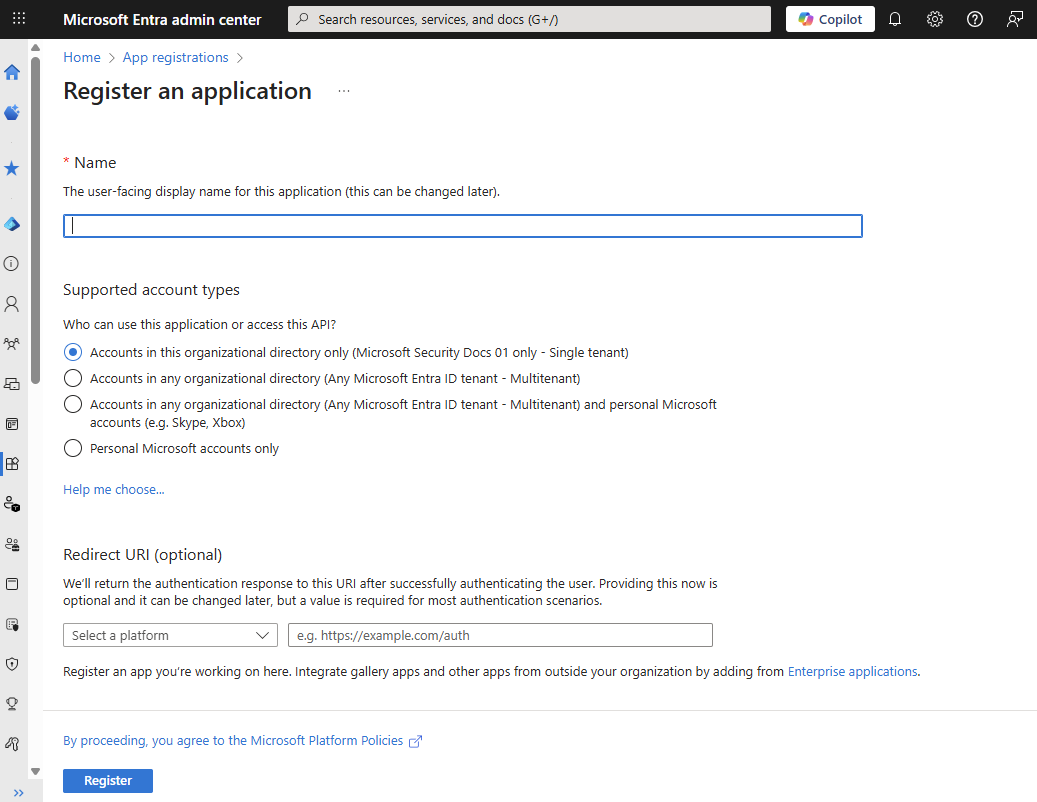

Registro de aplicación

-

Inicie sesión en el Centro de administración de Microsoft Entra

-

Entra ID->Registros de Aplicaciones y seleccione Nuevo registro.

-

Escriba un nombre descriptivo para la aplicación.

-

En Tipos de cuenta admitidos, especifique quién puede usar la aplicación. Se recomienda seleccionar solo Cuentas en este directorio organizativo para la mayoría de las aplicaciones.

- URI de redirección:

WEB->https://pulse.dominio.com/api/oidc/callback

Guarda el Application (Client) ID y el Directory (Tenant) ID.

Secreto de aplicación

-

Seleccione Certificados y secretos>Secretos de cliente>Nuevo secreto de cliente.

-

Agregue una descripción para la clave secreta de cliente.

-

Seleccione una expiración para el secreto o especifique una duración personalizada.

-

Registre el valor del secreto de cliente para usarlo en el código de la aplicación cliente. Este valor secreto nunca se muestra de nuevo después de salir de esta página.

En Authentication:

Asegúrate de que “ID tokens (used for implicit and hybrid flows)” está habilitado.

(Opcional) marca “Logout URL” con https://login.microsoftonline.com/<TENANT_ID>/oauth2/v2.0/logout.

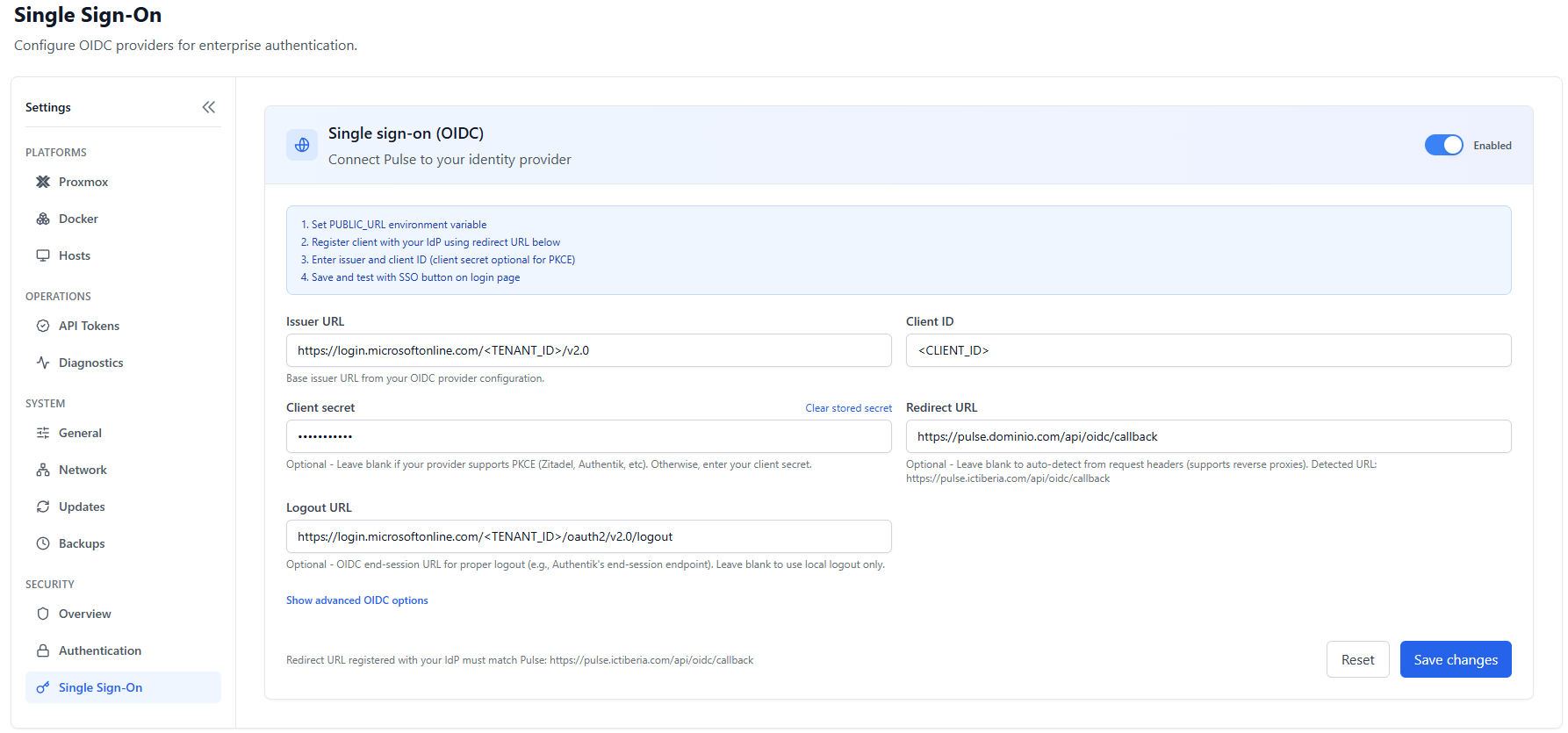

Pulse

En los "settings" de la aplicación selecciona Single Sing-On

Lo valores a rellenar son:

| Campo | Qué poner (para Entra ID) | Notas |

|---|---|---|

| Issuer URL | https://login.microsoftonline.com/<TENANT_ID>/v2.0 |

Es la “Issuer” OIDC base de tu directorio. |

| Client ID | El Application (Client) ID de la app registrada en Entra ID | Se obtiene en App registrations → Overview. |

| Client secret | El Client Secret Value generado en Certificates & Secrets | es el valor de client secret, solo visible durante la creación |

| Redirect URL | https://pulse.dominio.com/api/oidc/callback |

Debe coincidir exactamente con la URL configurada en Entra ID (“Web redirect URI”). |

| Logout URL | https://login.microsoftonline.com/<TENANT_ID>/oauth2/v2.0/logout |

Opcional, permite cerrar sesión globalmente en Microsoft. |