OAuth2-Proxy

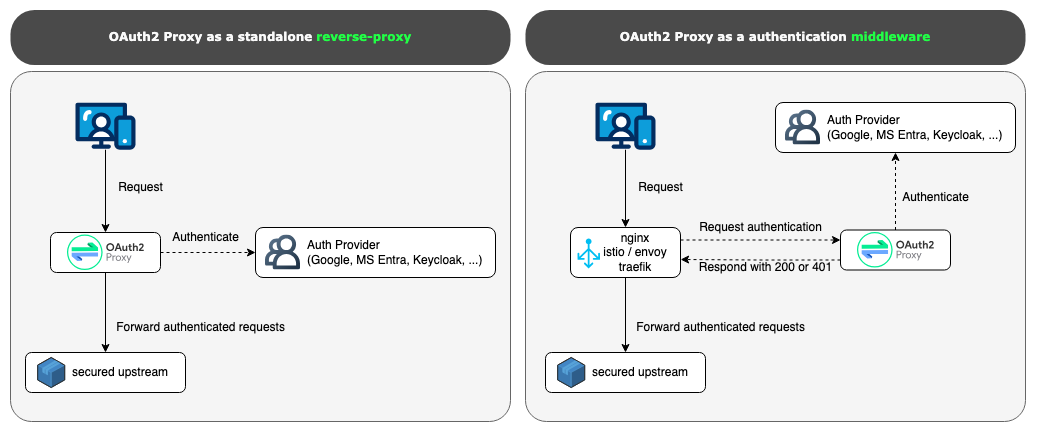

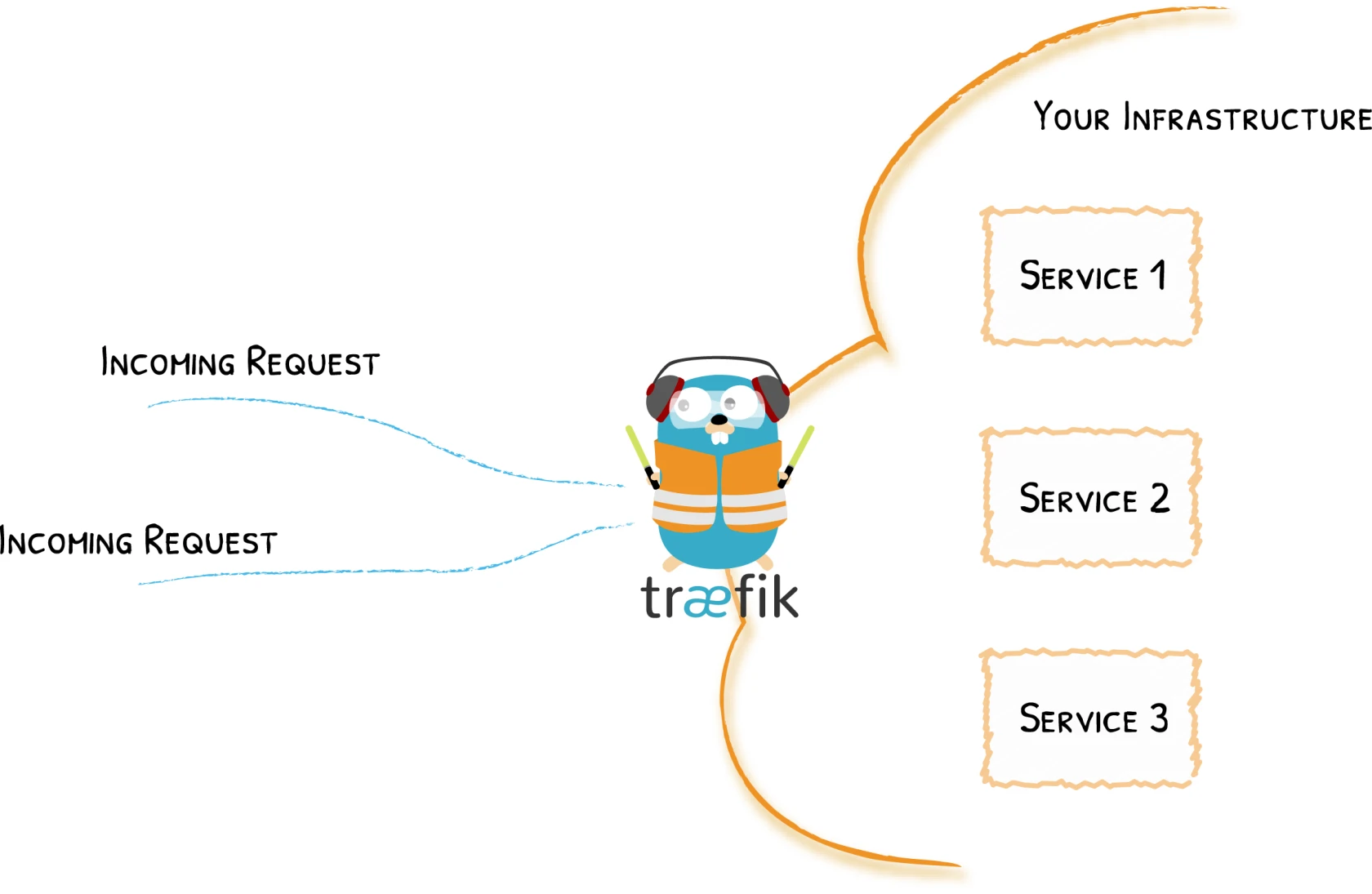

OAuth2-Proxy es un servicio que actúa como puerta de entrada: delega la autenticación en un IdP (OIDC/OAuth2 como Entra ID) y, si el login es válido, inyecta cabeceras (email, nombre, grupos, token) hacia tus apps, evitando tener que modificar cada servicio. Con Traefik se usa mediante ForwardAuth; con Nginx/NPM, mediante auth_request al endpoint /auth de OAuth2-Proxy.

Enlaces

https://github.com/oauth2-proxy/oauth2-proxy/blob/master/README.md

Requisitos

- Docker instalado siguiendo los pasos de instalar

- Portainer configurado siguiendo los pasos de instalar portainer.

- NGINX Proxy manager siguiendo los pasos de instalar NGINX Proxy Manager. (opcional)

- Traefik configurado siguiendo los pasos de instalar Traefik. (opcional)

Imagen

Repositorio de Docker Hub:

Portainer- Nuevo «stack»

Add a new stack – Portainer Documentation

Web editor

En Portainer «Stack» agregamos nuevo usando el editor WEB pegando el contenido del fichero «docker-compose.yml» y el contenido del fichero de variables

Fichero de variables

TZ=Europe/Madrid

PUID=1000

PGID=1000Fichero docker-compose

services:

oauth2-proxy:

image: quay.io/oauth2-proxy/oauth2-proxy:latest

restart: unless-stopped

ports:

- "4180:4180"

environment:

OAUTH2_PROXY_PROVIDER: "oidc"

OAUTH2_PROXY_OIDC_ISSUER_URL: "https://login.microsoftonline.com/${TENANT_ID}/v2.0"

OAUTH2_PROXY_CLIENT_ID: "${CLIENT_ID}"

OAUTH2_PROXY_CLIENT_SECRET: "${CLIENT_SECRET}"

OAUTH2_PROXY_REDIRECT_URL: "https://auth.tu-dominio.com/oauth2/callback"

OAUTH2_PROXY_EMAIL_DOMAINS: "*"

OAUTH2_PROXY_COOKIE_SECRET: "${COOKIE_SECRET_32B_B64}"

OAUTH2_PROXY_COOKIE_SECURE: "true"

OAUTH2_PROXY_COOKIE_SAMESITE: "lax"

OAUTH2_PROXY_SET_XAUTHREQUEST: "true" # útil para Nginx/NPM

OAUTH2_PROXY_PASS_ACCESS_TOKEN: "true" # útil si el upstream necesita bearer

OAUTH2_PROXY_PASS_AUTHORIZATION_HEADER: "true"

OAUTH2_PROXY_REVERSE_PROXY: "true"

OAUTH2_PROXY_UPSTREAMS: "file:///dev/null" # modo “auth-gateway” sin proxy a app

networks:

- proxy

networks:

proxy:

external: trueEn este punto ya puedes ir a http://my.docker.ip.address

Publicando detrás de un proxy

Crear registro DNS

En el proveedor que aloja el servidor DNS público, crear un registro DNS que resuelva la IP pública que llega al Proxy hacia un nombre del estilo "host.domain.com"

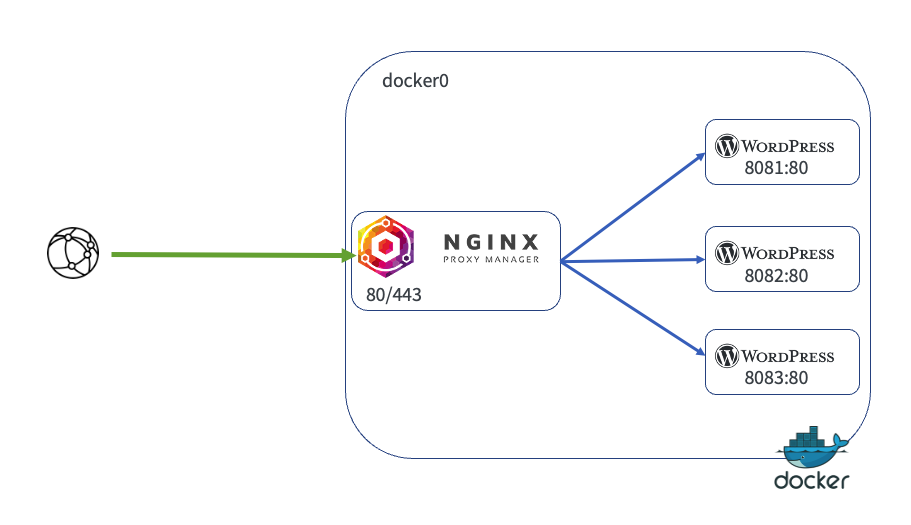

NGINX proxy

Para publicar el contenedor detrás de NGINX proxy, como el stack está en la red proxy solo deberás crear un nuevo host

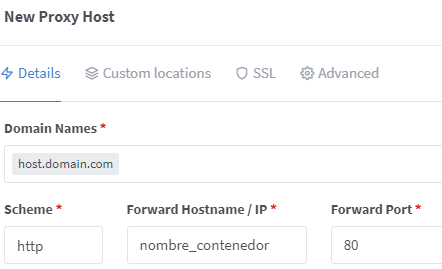

Crear un nuevo "proxy host"

Añade un nuevo proxy host con el nombre de dominio creado en el paso anterior redirigido hacia el nombre del contenedor y el puerto que use:

Traefik

Para publicar el contenedor detrás del proxy Traefik, deberás añadir al fichero docker-compose.yaml las siguientes etiquetas al servicio app

labels:

- traefik.enable=true

- traefik.http.routers.app.rule=Host(`app.dominio.com`)

- traefik.http.routers.app.tls=true

- traefik.http.routers.app.tls.certresolver=letsencrypt

- traefik.http.services.app.loadbalancer.server.port=80Solo IPs Privadas

Para permitir el acceso solo desde redes privadas, modifica en la sección de «labels» del fichero docker-compose.yml, para añadir la siguiente linea y configurar el «middleware» «privateIPs@file»

- traefik.http.routers.app.middlewares=privateIPs@file