Netbox

IPAM (IP Address Management) y DCIM (Data Center Infrastructure Management) de código abierto. Solución completa para documentar y gestionar infraestructura de red.

Características

- 📊 IPAM completo: Gestión de direcciones IP, VLANs, VRFs

- 🖥️ DCIM: Inventario de racks, dispositivos, cables

- 🔌 Gestión de circuitos: Proveedores, circuitos, conexiones

- 📝 Documentación: Custom fields, tags, journaling

- 🔗 API REST: Integración completa con sistemas externos

- 🔐 Multi-tenancy: Soporte para múltiples organizaciones

- 📈 Reportes: Visualización y exportación de datos

- 🔄 Webhooks: Automatización y notificaciones

Requisitos Previos

- Docker Engine instalado

- Portainer configurado (recomendado)

- Para Traefik o NPM: Red Docker

proxycreada - Dominio configurado: Para acceso HTTPS

- Contraseñas generadas: DB_PASSWORD, REDIS_PASSWORD y SUPERUSER_PASSWORD

⚠️ IMPORTANTE: NetBox requiere PostgreSQL 18 y Redis. Este compose incluye ambos contenedores.

Enlaces

Enterprise-Grade, SaaS Network Source of Truth | NetBox Labs

Despliegue con Portainer

Opción A: Git Repository (Recomendada)

Permite mantener la configuración actualizada automáticamente desde Git.

- En Portainer, ve a Stacks → Add stack

- Nombra el stack:

netbox - Selecciona Git Repository

- Configura:

- Repository URL:

https://git.ictiberia.com/groales/netbox - Repository reference:

refs/heads/main - Compose path:

docker-compose.yml - GitOps updates: Activado (opcional - auto-actualización)

- Repository URL:

- Solo para Traefik: En Additional paths, añade:

docker-compose.override.traefik.yml.example

- En Environment variables, añade:

DB_PASSWORD=tu_password_generado_1

REDIS_PASSWORD=tu_password_generado_2

SUPERUSER_EMAIL=admin@example.com

SUPERUSER_PASSWORD=tu_password_generado_3Opción B: Web editor

En Portainer «Stack» agregamos nuevo usando el editor WEB pegando el contenido del fichero «docker-compose.yml» y el contenido del fichero de variables

docker-compose

services:

netbox:

container_name: netbox

image: lscr.io/linuxserver/netbox:latest

restart: unless-stopped

environment:

PUID: 1000

PGID: 1000

TZ: Europe/Madrid

SUPERUSER_EMAIL: ${SUPERUSER_EMAIL}

SUPERUSER_PASSWORD: ${SUPERUSER_PASSWORD}

ALLOWED_HOST: ${ALLOWED_HOST:-*}

DB_NAME: ${DB_NAME:-netbox}

DB_USER: ${DB_USER:-netbox}

DB_PASSWORD: ${DB_PASSWORD}

DB_HOST: netbox-db

DB_PORT: 5432

REDIS_HOST: netbox-redis

REDIS_PORT: 6379

REDIS_PASSWORD: ${REDIS_PASSWORD}

volumes:

- netbox_config:/config

networks:

- proxy

- netbox-internal

depends_on:

- netbox-db

- netbox-redis

labels:

- traefik.enable=true

- traefik.http.routers.netbox-http.rule=Host(`${DOMAIN_HOST}`)

- traefik.http.routers.netbox-http.entrypoints=web

- traefik.http.routers.netbox-http.middlewares=redirect-to-https

- traefik.http.routers.netbox.rule=Host(`${DOMAIN_HOST}`)

- traefik.http.routers.netbox.entrypoints=websecure

- traefik.http.routers.netbox.tls=true

- traefik.http.routers.netbox.tls.certresolver=letsencrypt

- traefik.http.routers.netbox.service=netbox-svc

- traefik.http.services.netbox-svc.loadbalancer.server.port=8000

- traefik.http.middlewares.redirect-to-https.redirectscheme.scheme=https

- traefik.http.middlewares.redirect-to-https.redirectscheme.permanent=true

netbox-db:

container_name: netbox-db

image: postgres:18-alpine

restart: unless-stopped

environment:

POSTGRES_DB: ${DB_NAME:-netbox}

POSTGRES_USER: ${DB_USER:-netbox}

POSTGRES_PASSWORD: ${DB_PASSWORD}

volumes:

- netbox_db:/var/lib/postgresql

networks:

- netbox-internal

netbox-redis:

container_name: netbox-redis

image: redis:7-alpine

restart: unless-stopped

command: redis-server --requirepass ${REDIS_PASSWORD}

tmpfs:

- /data:rw,noexec,nosuid,size=256m

networks:

- netbox-internal

volumes:

netbox_config:

name: netbox_config

netbox_db:

name: netbox_db

networks:

proxy:

external: true

netbox-internal:

name: netbox-internalvariables

# === CONTRASEÑAS REQUERIDAS ===

# Generar DB_PASSWORD con: openssl rand -base64 32

DB_PASSWORD=''

# Generar REDIS_PASSWORD con: openssl rand -base64 32

REDIS_PASSWORD=''

# Usuario administrador de NetBox

SUPERUSER_EMAIL=admin@example.com

SUPERUSER_PASSWORD=''

# === CONFIGURACIÓN OPCIONAL ===

# Base de datos (valores por defecto)

DB_NAME=netbox

DB_USER=netbox

# === SOLO PARA TRAEFIK ===

# Dominio para certificado SSL (no necesario con NPM)

DOMAIN_HOST=netbox.example.comEn este punto ya puedes ir a http://my.docker.ip.address:8000.

El primer arranque será más largo y se creará la base de datos y el fichero de configuración configuration.py . En Netbox todo está en PostgreSQL, excepto la configuración /var/lib/docker/volumes/netbox_config/_data/configuration.py

Después del primer arranque los cambios de configuración se harán sobre el fichero configuration.py . Las variables de entorno de definidas bajo la descripción # Netbox se podrán eliminar

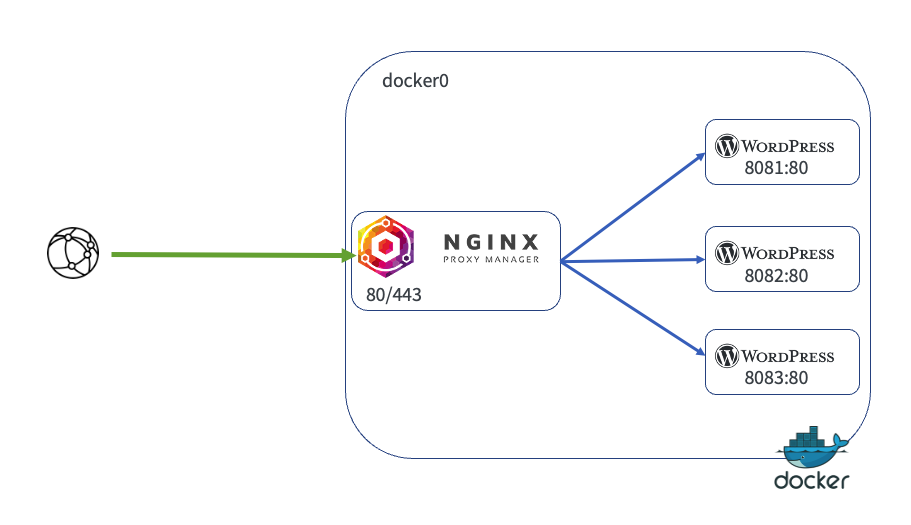

Publicando detrás de un proxy

Crear registro DNS

En el proveedor que aloja el servidor DNS público, crear un registro DNS que resuelva la IP pública que llega al Proxy hacia un nombre del estilo "netbox.domain.com"

NGINX proxy

Para publicar el contenedor detrás de NGINX proxy, como el stack está en la red proxy solo deberás crear un nuevo host

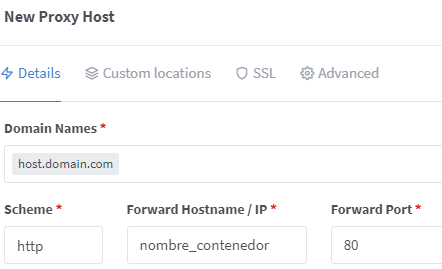

Crear un nuevo "proxy host"

Añade un nuevo proxy host con el nombre de dominio creado en el paso anterior redirigido hacia el nombre del contenedor y el puerto que use (TCP 8000):

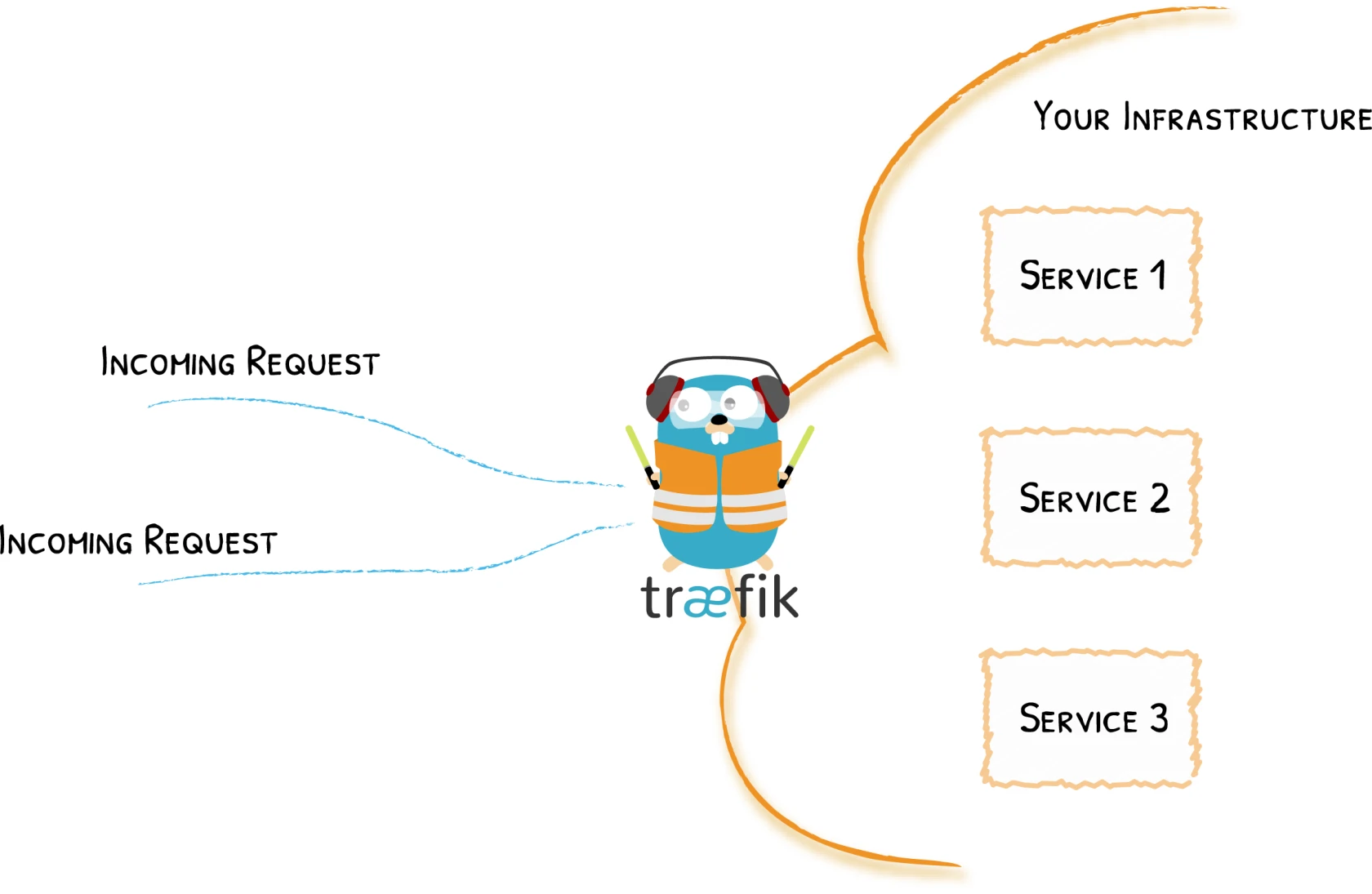

Traefik

Para publicar el contenedor detrás del proxy Traefik, deberás añadir al fichero docker-compose.yaml las siguientes etiquetas al servicio netbox

services:

netbox:

labels:

# Habilitar Traefik

- traefik.enable=true

# Router HTTP (redirige a HTTPS)

- traefik.http.routers.netbox-http.rule=Host(`${DOMAIN_HOST}`)

- traefik.http.routers.netbox-http.entrypoints=web

- traefik.http.routers.netbox-http.middlewares=redirect-to-https

# Router HTTPS

- traefik.http.routers.netbox.rule=Host(`${DOMAIN_HOST}`)

- traefik.http.routers.netbox.entrypoints=websecure

- traefik.http.routers.netbox.tls=true

- traefik.http.routers.netbox.tls.certresolver=letsencrypt

- traefik.http.routers.netbox.service=netbox-svc

- traefik.http.services.netbox-svc.loadbalancer.server.port=8000

# Redirect middleware

- traefik.http.middlewares.redirect-to-https.redirectscheme.scheme=https

- traefik.http.middlewares.redirect-to-https.redirectscheme.permanent=true

Solo IPs Privadas

Para permitir el acceso solo desde redes privadas, modifica en la sección de «labels» del fichero docker-compose.yml, para añadir la siguiente linea y configurar el «middleware» «privateIPs@file»

- traefik.http.routers.netbox.middlewares=privateIPs@fileSSO

Microsoft EntraID

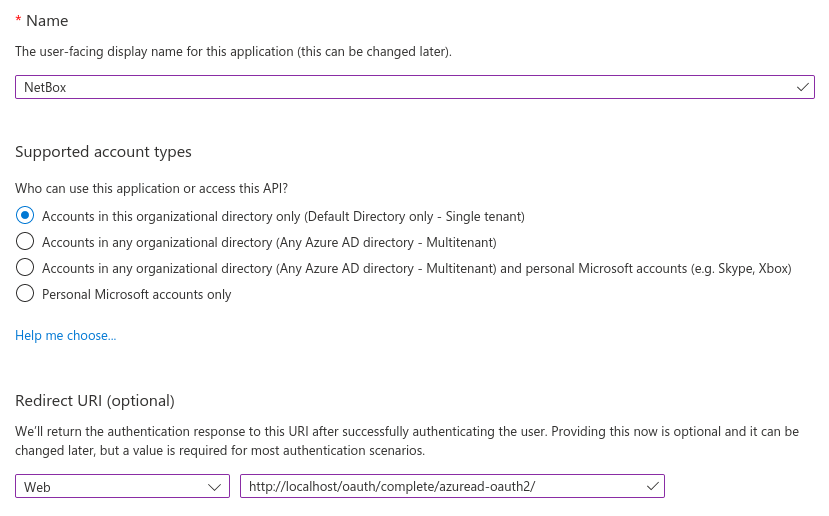

Registro de aplicación

-

Inicie sesión en el Centro de administración de Microsoft Entra

-

Entra ID->Registros de Aplicaciones y seleccione Nuevo registro.

-

Escriba un nombre descriptivo para la aplicación.

-

En Tipos de cuenta admitidos, especifique quién puede usar la aplicación. Se recomienda seleccionar solo Cuentas en este directorio organizativo para la mayoría de las aplicaciones.

- URI de redirección:

WEB->https://netbox.dominio.com/oauth/complete/azuread-oauth2/

Secreto de aplicación

-

Seleccione Certificados y secretos>Secretos de cliente>Nuevo secreto de cliente.

-

Agregue una descripción para la clave secreta de cliente.

-

Seleccione una expiración para el secreto o especifique una duración personalizada.

-

Registre el valor del secreto de cliente para usarlo en el código de la aplicación cliente. Este valor secreto nunca se muestra de nuevo después de salir de esta página.

NetBox

En el fichero de configuración configuration.py, modifica o añade con tus propios valores:

El fichero de configuración está en el raíz del volumen configurado para Netbox:

/var/lib/docker/volumes/netbox_config/_data

Modifica

# Remote authentication support

REMOTE_AUTH_ENABLED = True

REMOTE_AUTH_BACKEND = 'social_core.backends.azuread.AzureADOAuth2'Añade

# Entra ID

SOCIAL_AUTH_AZUREAD_OAUTH2_KEY = '{APPLICATION_ID}'

SOCIAL_AUTH_AZUREAD_OAUTH2_SECRET = '{SECRET_VALUE}'

# Recomendado si hay proxy HTTPS delante:

SOCIAL_AUTH_REDIRECT_IS_HTTPS = True

# SOLO Si quieres ocultar el formulario para local login

LOGIN_FORM_HIDDEN = TrueReinicia el stack de Netbox y aparecerá un nuevo botón para validar con Microsoft.