Check_MK

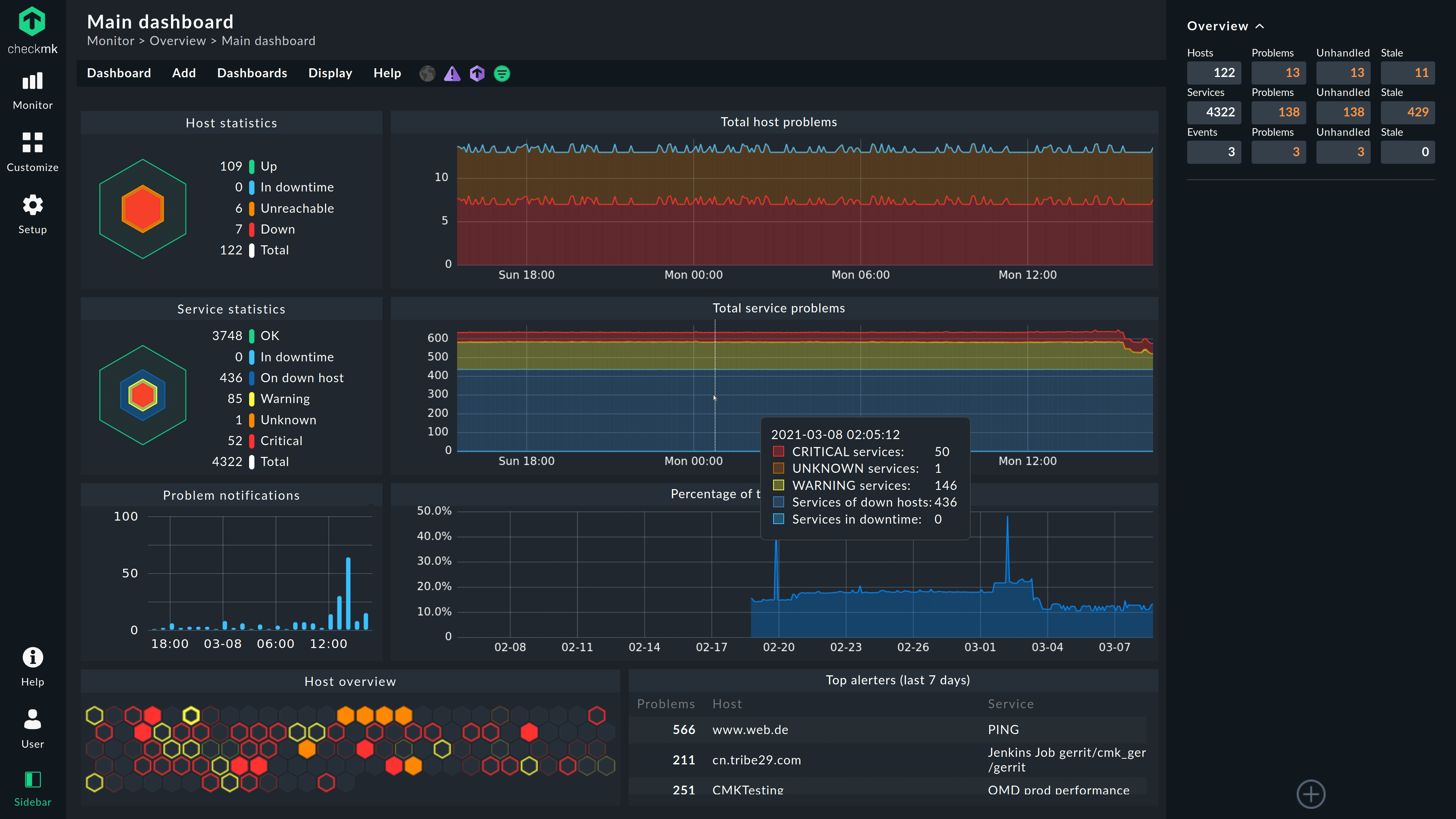

Checkmk es un software desarrollado en Python y C++ para la monitorización de infraestructuras de TI. Se utiliza para la monitorización de servidores, aplicaciones de software, redes, infraestructuras en la nube, contenedores, almacenamiento de datos, bases de datos y sensores.

Enlaces

- Infrastructure & Application Monitoring with Checkmk

- Installation as a Docker container (checkmk.com)

- Checkmk server in a Docker container

Requisitos

- Docker o Podman instalado siguiendo los pasos de instalar

- Portainer configurado siguiendo los pasos

dede instalar portainer. - NGINX Proxy manager siguiendo los pasos de

instalarinstalar NGINX Proxy Manager. (opcional) - Traefik configurado siguiendo los pasos de

Imagen

checkmk/check-mk-raw – Docker Image | Docker Hub

Directorio de datos

mkdir -pv $HOME/docker_volumes/checkmkPortainer- Agregar nuevo «stack»

Add a new stack – Portainer Documentation

Web editor

En Portainer «Stack» agregamos nuevo usando el editor WEB pegando el contenido del fichero «docker-compose.yml» y el contenido del fichero de variables modificando los valores necesarios

Fichero de variables «.env»

TZ=Europe/Madrid

DOCKER_DATA_DIR=/home/"tu_usuario"/docker_volumes

DOMAIN="domain.com"

MAIL_RELAY_HOST=mailrelay.example.com

CMK_SITE_ID=mysite #default cmk

CMK_PASSWORD=mypassword

CMK_LIVESTATUS_TCP=onFichero docker-compose.yml

services:

cmk:

image: checkmk/check-mk-raw

container_name: cmk

restart: unless-stopped

env_file: stack.env

volumes:

- /etc/localtime:/etc/localtime:ro

- $DOCKER_DATA_DIR/checkmk:sites:/omd/sites

tmpfs:

- $DOCKER_DATA_DIR/checkmk/$CMK_SITE_ID//omd/sites/cmk/tmp:uid=1000,gid=1000

ports:

- 5000:5000

networks:

- traefik_public

labels:

- traefik.enable=true

- traefik.http.routers.cmk.tls=true

- traefik.http.routers.cmk.tls.certresolver=letsencrypt

- traefik.http.routers.cmk.rule=Host(`cmk.ictiberia.com`)

- traefik.http.services.cmk.loadbalancer.server.port=5000

- traefik.http.routers.cmk.middlewares=privateIPs@file

volumes:

sites:

networks:

proxy:

external: trueEn este punto ya puedes ir a http://my.docker.ip.address:5000

Publicando detrás de un proxy

Crear registro DNS

En el proveedor que aloja el servidor DNS público, crear un registro DNS que resuelva la IP pública que llega al Proxy hacia un nombre del estilo "cmk.domain.com"

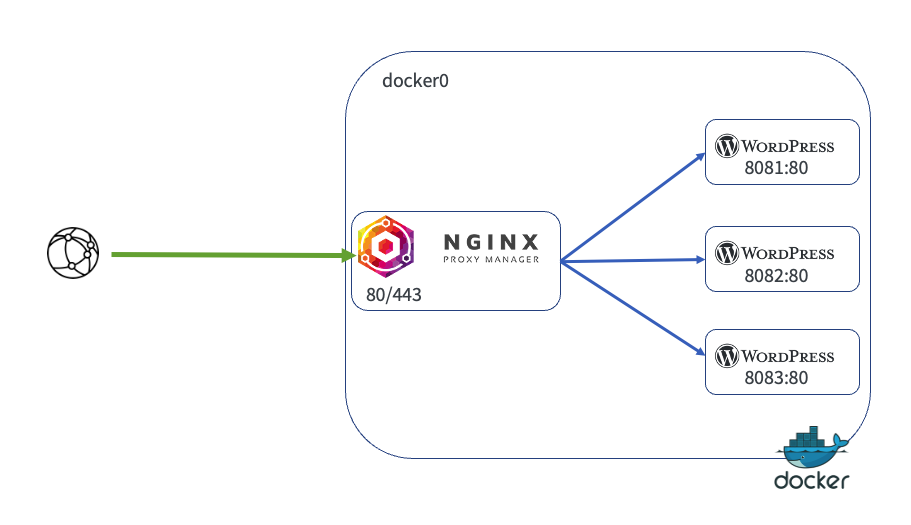

NGINX proxy

Para publicar el contenedor detrás de de NGINX proxy, deberás añadir al final delel fichero "docker-compose. yml" yamlloya siguiente:está preparado.

networks:

default:

external: true

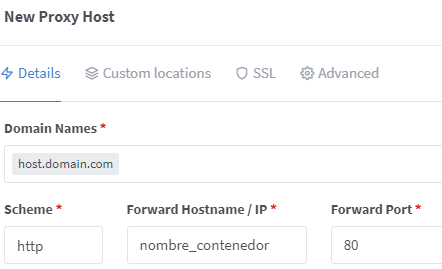

name: proxyCrear un nuevo "proxy host"

Añade un nuevo proxy host con el nombre de dominio creado en el paso anterior redirigido hacia el nombre del contenedor y el puerto que use (5000 en este caso):

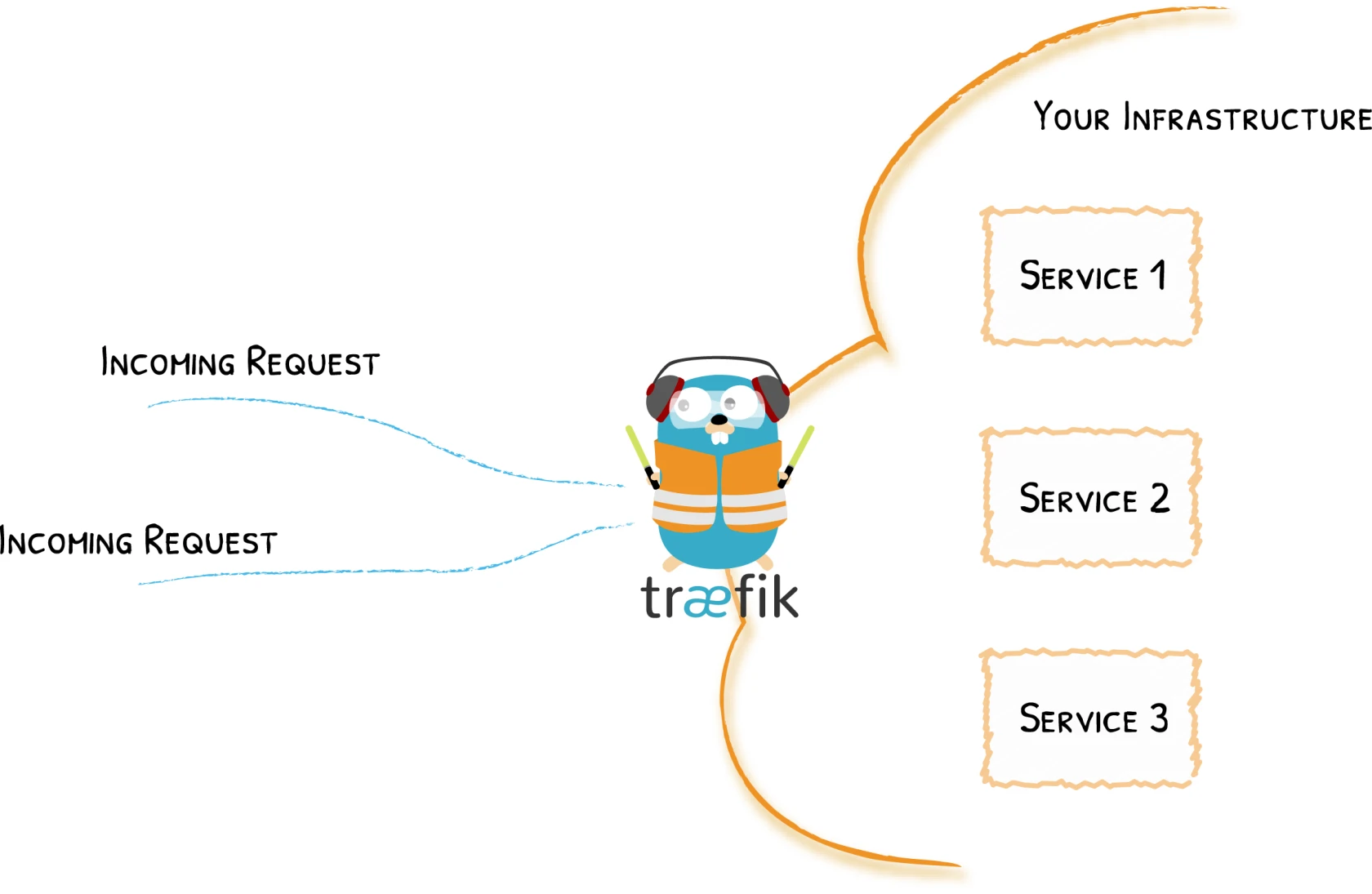

Traefik

Para publicar el contenedor detrás del proxy proxy Traefik, deberás añadir al final del fichero "docker-compose. yml" yamllolas siguiente:siguientes etiquetas al servicio cmk

networks:

- traefik_public labels:

- traefik.enable=true

- traefik.http.routers.cmk.tls=true

- traefik.http.routers.cmk.tls.certresolver=letsencrypt

- traefik.http.routers.cmk.rule=Host(`cmk.$DOMAIN`dominio.com`)

- traefik.http.services.cmk.loadbalancer.server.port=5000

networks:

traefik_public:

external: trueEn este punto ya puedes ir a http://cmk.$DOMAIN

Protegiendo el contenedor

Para proteger el acceso desde INTERNET podemos usar "Middlewares"Protegiendo con "Authelia"

Para proteger el contenedor con doble factor de autenticación con "Authelia", modifica en la sección de «labels» del fichero docker-compose.yml, para añadir la siguiente linea y configurar el «middleware» «authelia@file»dominio.com

Solo IPs Privadas

Para permitir el acceso solo desde redes privadas, modifica en la sección de «labels» del fichero fichero docker-compose.yml, para añadir la siguiente linea y configurar el «middleware» «privateIPs@file»

- traefik.http.routers.cmk.middlewares=privateIPs@file